OpenClaw网络隔离配置详解:从入门到安全实战指南

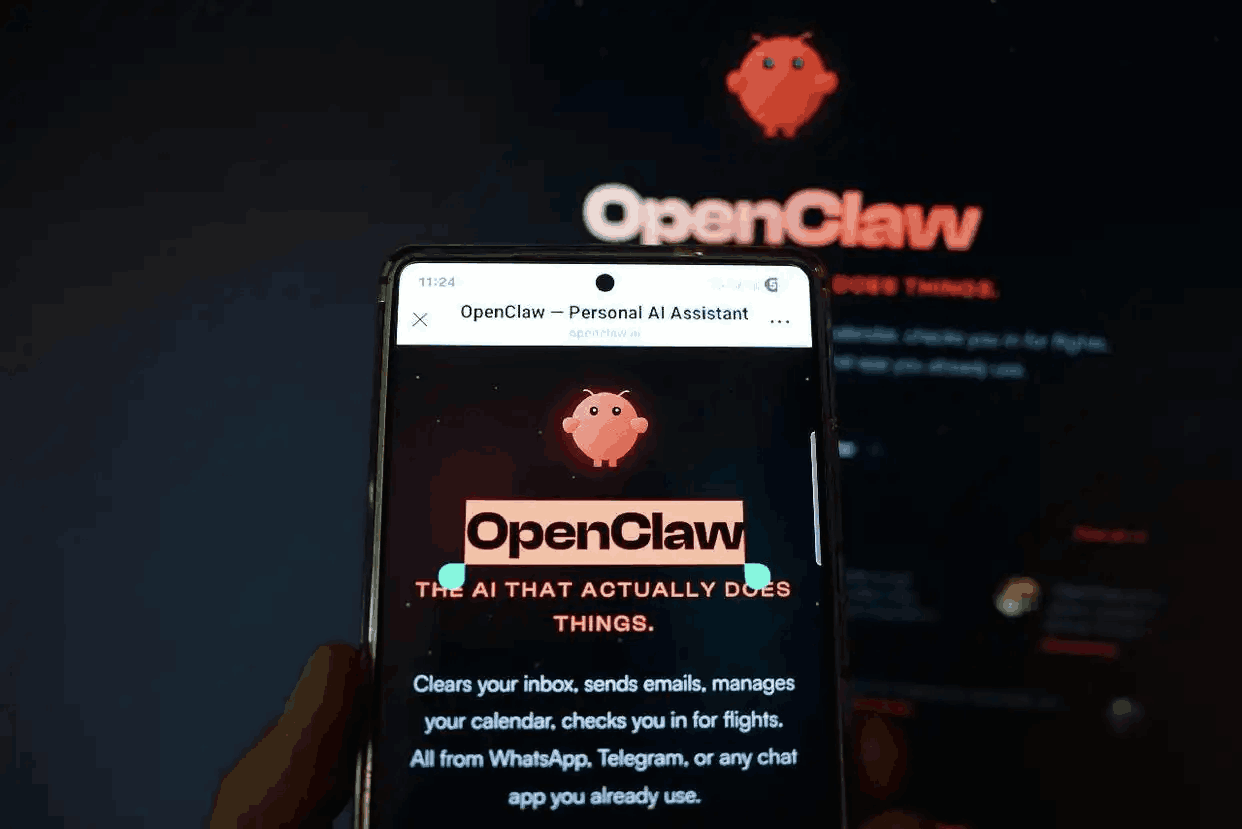

OpenClaw: 真正帮你完成任务的 AI 助手 | 开源 AI 自动化工具。

在当今复杂的混合云与边缘计算环境中,网络隔离不再是可选项,而是保障业务连续性与数据安全的基石。OpenClaw作为一个专注于高性能与灵活定制的网络协议栈或框架(根据常见开源项目语境,此处假设为一种支持高级网络策略的工具),其网络隔离配置能力直接决定了系统能否抵御横向移动攻击与内部威胁。本文将深入解析OpenClaw网络隔离的核心配置逻辑、常见场景及最佳实践。

首先,理解OpenClaw的隔离模型至关重要。与传统基于VLAN或IP子网的静态隔离不同,OpenClaw通常支持基于身份的微隔离。这意味着你可以不再依赖设备的物理位置或IP地址,而是依据用户角色、应用类型或进程标签来定义隔离策略。例如,在配置文件中,你可以通过OpenClaw Policy Engine创建一条规则:仅允许“前端Web服务”标签的流量访问“API网关”标签,而所有来自“运维终端”的SSH请求则必须经过双因素认证网关。这种细粒度的隔离配置,能够有效缩减攻击面。

在具体的配置步骤上,一个典型的OpenClaw网络隔离部署包含三个层级:控制平面、数据平面以及审计平面。首先,在控制平面你需要定义“安全组”或“安全域”。例如,使用OpenClaw CLI或YAML配置文件创建名为“prod_db_pool”的组,并为其添加网络属性——仅允许在TCP端口3306上通信。关键在于,你必须显式添加默认拒绝规则:任何未在策略中声明的流量都会被丢弃。这是OpenClaw隔离配置与普通防火墙最大的区别:拒绝是默认动作,放行是例外。

其次,数据平面的隔离依赖于节点上的代理(Agent)或eBPF程序。当数据包到达网卡时,OpenClaw的内核模块会解析数据包的元数据(如进程PID、SELinux标签),并与控制平面下发的策略进行匹配。如果某个进程尝试违反隔离策略(例如数据库进程突然发起HTTPS请求到外部IP),该流量会被立即拦截并生成告警。为了提升性能,OpenClaw通常支持哈希查找或基于BPF的地图快速匹配,确保高吞吐场景下隔离策略的执行延迟低于亚毫秒级。

另外,混合云场景下的隔离配置是OpenClaw的强项。假设你的工作负载跨越公有云VPC与本地数据中心,传统的ACL列表难以同步。此时,OpenClaw可以利用其内置的“跨云隧道加密与隔离”功能。你只需在配置文件里指定“加密组”为:所有流向云上Kubernetes Pod的流量必须通过WireGuard隧道,且隧道端点需验证证书。这样,即使云环境中的网络层面被突破,攻击者也无法直接访问本地数据库。

最后,建议你在完成OpenClaw网络隔离配置后,执行一贯的“攻击路径模拟测试”。使用工具如

总而言之,OpenClaw的网络隔离配置不仅仅是技术操作,更是一种安全架构思维。通过将隔离粒度从网络层扩展到应用与身份层,并依托其高性能的数据平面执行机制,你能够构建出真正“零信任”的基础设施。无论是保护敏感数据库、隔离开发与生产环境,还是加固物联网设备集群,掌握这些配置精髓都将成为你网络安全防御体系中的关键一环。