OpenClaw防火墙设置详解:从入门到安全规则优化完全指南

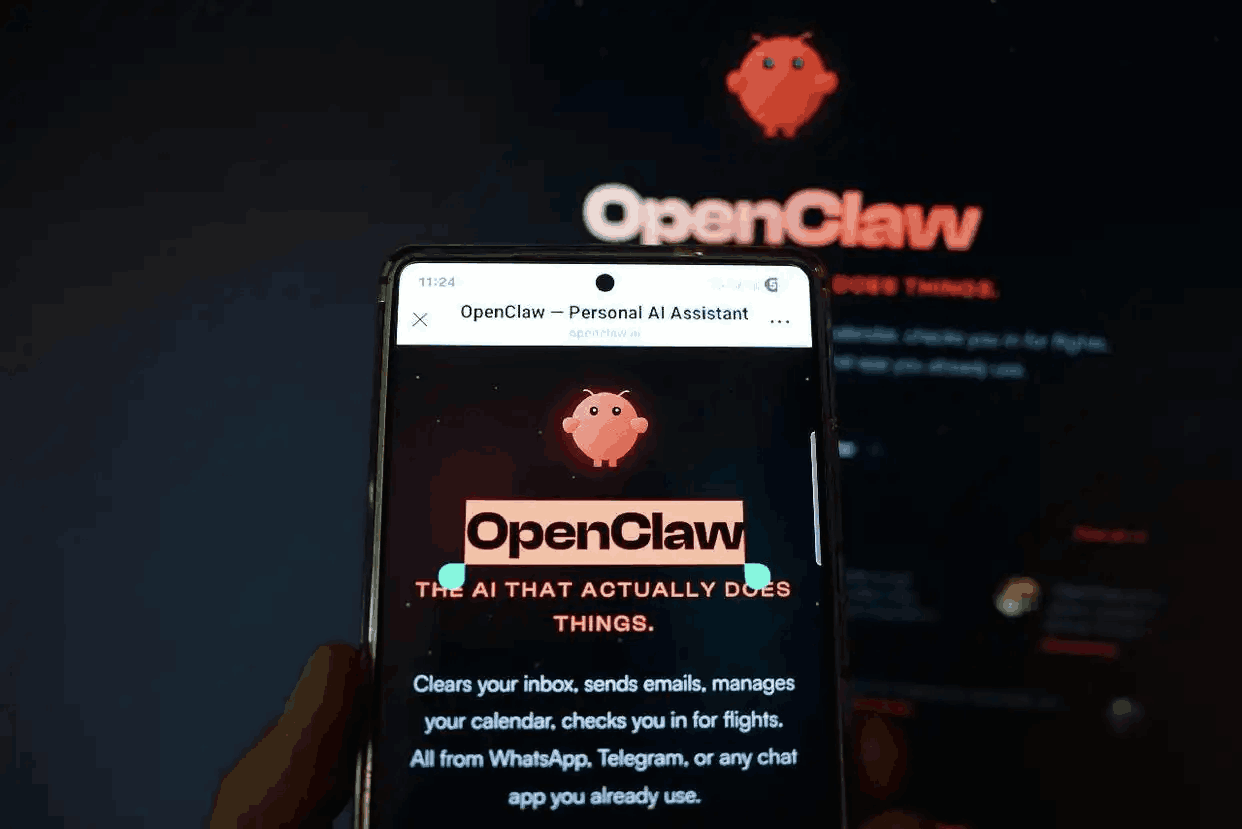

OpenClaw: 真正帮你完成任务的 AI 助手 | 开源 AI 自动化工具。

在当今多变的网络环境中,防火墙的配置直接关系到设备与数据的安全。对于OpenClaw这一基于Claw架构的开源网络安全工具而言,正确的防火墙设置不仅是防御外部攻击的第一道防线,更是实现精细化流量管理的基础。本文将从基础概念出发,逐步拆解OpenClaw防火墙的核心设置步骤与优化策略,帮助用户构建稳固且高效的防护体系。

首先,理解OpenClaw防火墙的工作逻辑至关重要。与传统的基于端口的过滤不同,OpenClaw更侧重应用层(Layer 7)的流量检测。这意味着管理员可以不再单纯依赖IP地址或端口号,而是能够根据具体的应用协议(如HTTP、DNS、SQL)来制定规则。例如,您可以设定一条规则,只允许来源IP为特定网段的流量访问数据库端口,而其他请求则直接被丢弃,从而显著降低攻击面。

在具体配置时,规则的顺序是影响性能和安全性的关键因素。OpenClaw防火墙会从上至下依次匹配规则,一旦匹配成功便停止后续检查。因此,建议将频率高、范围广的允许规则放置在列表前端,而将所有未明确允许的流量进行拒绝的默认规则置于末尾。同时,为了避免误封,建议在测试环境中开启“日志记录”功能,观察规则匹配情况后再应用到生产环境。

针对常见的应用场景,如Web服务器保护,可以设置专门的规则组:开放80和443端口,同时限制对管理后台(如/admin路径)的访问仅限内部IP。对于P2P下载或视频流媒体应用,则需要开启基于应用签名的识别功能,防止带宽被非业务流量占用。此外,启用状态包检测(SPI)也是一个好习惯,它能确保仅允许合法会话的回传数据包通过,有效抵御IP碎片攻击和会话劫持。

优化方面,定期清理和合并冗余规则能提升防火墙的解析效率。建议每月检查一次规则列表,移除那些过期或不再使用的临时规则。对于复杂的多分支机构网络,可以引入基于用户组的规则,将办公设备与访客设备划分到不同VLAN,再应用对应的防火墙策略。

最后,不要忽视OpenClaw日志分析的价值。通过配置Syslog服务器,可以将防火墙日志集中存储并利用可视化工具进行分析。当发现某个IP在短时间内发起大量无效连接请求时,可迅速编写一条临时规则将其列入黑名单,并设置自动过期时间,从而在防护与业务连续性之间取得平衡。

总之,OpenClaw防火墙的设置并非一劳永逸,而是一个需要持续观察、调整与优化的动态过程。只有结合具体的业务场景和威胁情报,才能充分发挥其灵活且强大的防护能力。从现在开始,依据本指南一步步检查您的规则链,让OpenClaw成为您网络安全的坚固基石。